等保2.0下安全计算环境中数据传输完整性与保密性技术及测评分析

在安全评价业务中,确保数据传输的完整性和保密性对于满足等保2.0(网络安全等级保护基本要求)至关重要。等保2.0标准强调在安全计算环境中,对数据完整性和保密性进行严格测评,以防止数据在传输过程中被篡改、泄露或丢失。本文将从技术保障和测评方法两个方面展开阐述。

一、技术保障数据传输完整性

数据传输完整性主要依赖以下技术手段:

1. 哈希算法(如SHA-256、MD5):通过计算数据的哈希值,在传输前后进行比对,确保数据未被篡改。例如,发送方生成哈希值附加到数据中,接收方重新计算并验证一致性。

2. 数字签名:结合非对称加密(如RSA、ECC),发送方使用私钥对数据签名,接收方用公钥验证,确保数据来源真实且未被修改。

3. 校验和与循环冗余校验(CRC):在低层协议中应用,快速检测数据传输中的错误,适用于实时性要求高的场景。

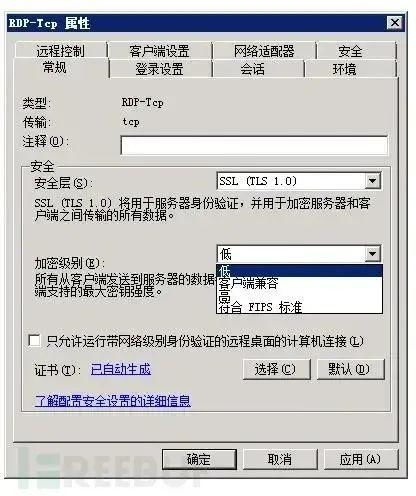

4. 安全传输协议:如TLS/SSL协议,在传输层提供完整性保护机制,通过消息认证码(MAC)确保数据包不被篡改。

这些技术在业务数据传输中广泛应用,例如在金融、政务等安全评价系统中,通过TLS加密通道结合哈希验证,实现端到端的完整性保障。

二、技术保障数据保密性

数据保密性确保传输过程中信息不被未授权访问,常用技术包括:

1. 加密技术:对称加密(如AES)用于高效加密大量数据,非对称加密(如RSA)用于密钥交换,混合加密方案在TLS中常见。

2. 安全隧道协议:如IPsec、VPN,在网络上建立加密隧道,保护数据在公共网络中的隐私。

3. 访问控制与身份认证:通过证书、令牌(如JWT)或双因素认证,确保只有授权用户能访问数据。

在实际应用中,安全评价业务常采用TLS 1.3协议,结合AES加密和数字证书,实现数据传输的保密性,防止中间人攻击。

三、等保2.0数据完整性与保密性测评要求

等保2.0对安全计算环境的数据完整性和保密性提出了具体测评指标:

- 完整性测评:检查是否采用哈希、数字签名等技术,验证数据传输日志和审计记录,确保无篡改痕迹。测评方法包括渗透测试、代码审查和工具扫描(如使用Wireshark分析数据包)。

- 保密性测评:评估加密算法强度、密钥管理机制和访问控制策略。通过漏洞扫描、加密强度测试和模拟攻击,确认数据在传输中加密有效,无明文泄露风险。

在安全评价业务中,测评需覆盖数据传输全生命周期,包括生成、存储、传输和销毁阶段,确保符合等保2.0三级或更高级别要求。

四、总结

在业务数据传输中,技术如哈希算法、加密协议和数字签名是保证完整性和保密性的核心。等保2.0框架下的测评则通过系统化方法验证这些技术的有效性。安全评价业务应结合行业最佳实践,定期进行测评和优化,以应对不断演变的网络威胁,确保数据安全可靠。

如若转载,请注明出处:http://www.todayya.com/product/36.html

更新时间:2026-04-18 18:58:29