移动互联网时代下的业务安全风险剖析与端到端评估体系构建

随着移动互联网的深度渗透,其在重塑商业模式与用户体验的也引入了前所未有的安全风险。从个人隐私泄露、金融欺诈到企业核心数据遭窃,安全威胁已贯穿于应用、网络、设备与数据的每一个环节。因此,构建一套科学、系统且覆盖全链路的“端到端业务安全评估”体系,已成为企业稳健发展的刚需。

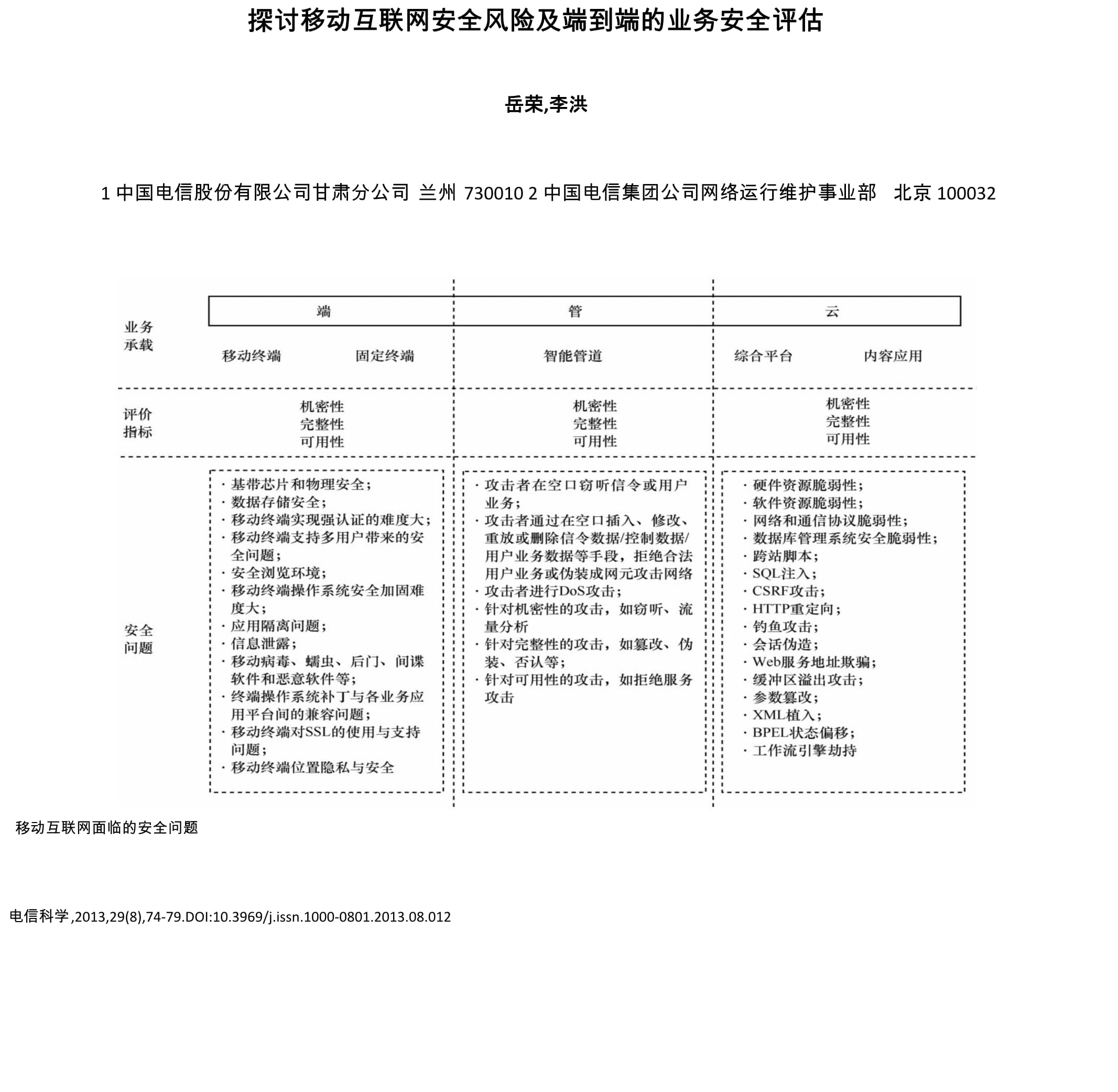

一、 移动互联网面临的核心安全风险

- 应用层风险:恶意软件、山寨应用、代码漏洞(如逻辑缺陷、注入攻击)、不安全的API接口以及过度索权等,是直接面向用户的第一道风险关口。

- 通信与网络层风险:在公共Wi-Fi等不安全网络环境中,数据传输可能遭遇中间人攻击、流量劫持或窃听,导致敏感信息明文泄露。

- 设备与终端层风险:设备丢失、越狱/ROOT、系统漏洞、预装恶意程序及老旧操作系统无法获得安全更新,使得终端本身成为攻击的薄弱点。

- 数据与隐私层风险:数据在采集、传输、存储、使用及销毁的全生命周期中,可能因加密强度不足、违规留存、内部滥用或外部攻击而导致泄露,违反如GDPR、个人信息保护法等法规。

- 业务逻辑与风控层风险:这是最高层的风险,包括业务流程设计缺陷(如验证绕过)、身份冒用、薅羊毛、交易欺诈、爬虫攻击等,直接损害企业核心业务与资产。

二、 端到端业务安全评估:内涵与框架

“端到端业务安全评估”超越传统单点安全测试,它从用户发起请求开始,历经前端应用、网络传输、服务端处理、数据存储直至最终响应返回的完整业务链条,进行全景式的安全能力审视与风险度量。其核心在于“以业务为中心”,确保安全防护与业务流畅性的平衡。

一个完整的评估框架通常包含以下维度:

- 资产与威胁建模:明确需要保护的业务资产(如用户账户、支付功能、核心数据),并基于业务场景识别潜在威胁攻击者及其可能手段。

- 技术安全评估:

- 客户端安全:对移动应用(Android/iAPK)进行逆向分析、代码混淆检测、运行时保护机制检查、敏感信息存储审计等。

- 通信安全:验证网络传输是否全程使用强加密协议(如TLS 1.2+)、证书校验是否严格、有无敏感信息明文传输。

- 服务端与API安全:对后端服务、接口进行渗透测试,排查注入、越权、未授权访问、API滥用等漏洞。

- 数据安全:评估数据加密算法强度、密钥管理、访问控制、脱敏策略及数据生命周期管理的合规性与有效性。

- 业务逻辑安全评估:这是评估的难点与重点。通过模拟真实攻击者思维,对注册、登录、交易、提现、营销活动等关键业务流程进行“滥用案例测试”,验证身份认证、会话管理、额度限制、风险决策引擎等风控措施是否健全。

- 安全开发与运营流程评估:检查安全是否融入DevSecOps流程,包括安全需求规划、安全编码规范、第三方组件安全管理、自动化安全测试、漏洞响应与修复机制等。

- 合规性评估:对照相关法律法规、行业标准(如等保2.0、PCI DSS)及监管要求,检查业务在隐私政策、数据跨境、用户权利保障等方面的符合性。

三、 安全评价业务的实践路径与价值

开展专业的“安全评价业务”,意味着需要组建或依托具备跨领域知识的团队(熟悉移动生态、攻防技术、业务风控与合规),并采用自动化工具与人工深度分析相结合的方式。

其实践路径通常为:前期咨询与范围界定 -> 多维度的技术测试与业务分析 -> 风险量化与影响评估 -> 提供详尽的修复建议与加固方案 -> 复测验证与持续监测建议。

其最终价值不仅在于发现并修复漏洞,更在于:

- 降低业务风险:直接防止因安全事件导致的资金损失、数据泄露、用户流失及声誉损害。

- 满足合规要求:为通过监管审查、行业认证提供客观证据,规避法律风险。

- 赋能业务发展:建立用户信任,为开展创新业务(如移动支付、数字信贷)奠定安全基石,将安全从“成本中心”转化为“竞争力要素”。

- 优化资源投入:通过风险排序,指导企业将有限的安全预算精准投入到最关键的防护环节。

在移动互联网的下半场,安全已非可选附加项,而是业务的生存底线。通过实施体系化、场景化的端到端业务安全评估,企业能够变被动防御为主动治理,在充满机遇与挑战的数字化浪潮中,构建起真正韧性、可信的业务安全防线。

如若转载,请注明出处:http://www.todayya.com/product/60.html

更新时间:2026-02-24 02:32:56